Útočníci zasílají přesvědčivé e-maily, které nakonec ukradnou Skype pověření obětí. Vzdálení pracovníci jsou upozorněni na novou phishingovou kampaň zaměřenou na jejich Skype hesla.

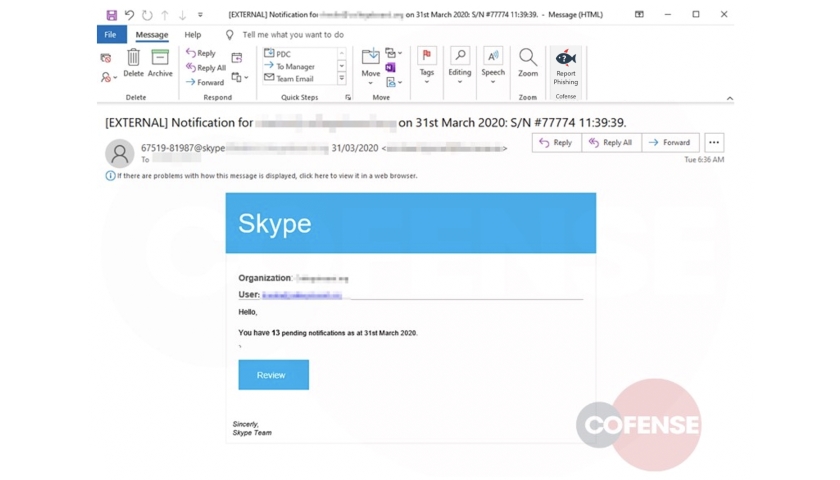

Podle zprávy společnosti Cofense phishingové emaily vypadají „děsivě podobně“ jako legitimní upozornění od Skype. E-maily ukazují, že uživatelé mají 13 čekajících oznámení Skype, které lze zkontrolovat kliknutím na tlačítko „Zkontrolovat“.

“Není neobvyklé dostávat e-maily o čekajících oznámeních pro různé služby,” uvedli vědci. „Útočník předvídá, že uživatelé to budou považovat za legitimní. Zvědavost a naléhavost nalákají mnoho uživatelů, aby klikli na tlačítko „Zkontrolovat“, aniž by rozpoznali zřejmé známky phishingového útoku.“

Tyto červené vlajky jsou patrné při bližší prohlídce. Adresa odesílatele, která spoofuje přesvědčivé telefonní číslo Skype a e-mailovou adresu v adrese odesílatele, se na první pohled zdá legitimní. Skutečnou e-mailovou adresu – externí, kompromitovaný účet – však najdete na zpáteční cestě (zobrazí se jako „odeslané z“).

Po kliknutí na „Zkontrolovat“ jsou uživatelé přesměrováni prostřednictvím odkazu app.link (hxxps: // jhqvy [.] App [.] / VAMhgP3Mi5) a nakonec na konečnou vstupní stránku (hxxps: // skype-online0345 [.] Web [.]aplikace).

Doména nejvyšší úrovně .app použitá pro tuto vstupní stránku phishingu je podporována společností Google, aby vývojářům aplikací pomohla bezpečně sdílet jejich aplikace. Podle vědců to přidává phishingovému útoku atmosféru další legitimity.

„Výhodou této domény nejvyšší úrovně je to, že se k ní vyžaduje připojení HTTPS, což zvyšuje bezpečnost na straně uživatele i vývojáře, což je skvělé… ale v tomto případě to tak není,“ uvedli vědci. „Zahrnutí protokolu HTTPS znamená přidání zámku do adresního řádku, kterému většina uživatelů důvěřuje. Protože tento phishing web je hostován prostřednictvím .app TLD společnosti Google, zobrazuje tuto důvěryhodnou ikonu.“

Webová stránka se vydává za legitimní přihlašovací stránku Skype a žádá o pověření oběti. Útočníci provedli průzkum – do přihlašovacího pole přidali firemní loga příjemců a na spodním okraji upozornění o vyloučení odpovědnosti, že stránka je určena pouze pro „oprávněné použití“ uživatelů této společnosti.

Uživatelské jméno je také automaticky vyplněno (kvůli adrese URL obsahující base64 cílové e-mailové adresy) – další trik, který na straně obětí ponechává malý prostor pro pochybnosti.

“Jedinou věcí, kterou musí uživatel udělat, je zadat své heslo, které poté spadne do rukou subjektu, který hrozbu provádí,” uvedli vědci.

Kampaň je jednou z mnoha snah, jak využít vlnu vzdálených pracovníků, kteří se uprostřed pandemie spoléhají na online konferenční nástroje, jako je Webex (stejně jako Zoom a další platformy). S tímto prudkým nárůstem v online schůzkách by mohly být kompromitovaná pověření Skype prodávána na dark fórech nebo použity k přihlášení k účtům, kde jsou sdíleny citlivé soubory a data (mimo jiné škodlivé činnosti).

“Protože tolik lidí pracuje z domova, software pro práci na dálku, jako je Skype, Slack, Zoom a WebEx, se stávají populárními tématy phishingových nástrah,” uvedli vědci Cofense.

Zdroj: threatpost.com