Celý zdrojový kód mobilního bankovního malwaru Cerberus je nyní volně dostupný na hackerských fórech. Kaspersky aktivně sleduje novou verzi tohoto malwaru zaměřeného na zařízení s Androidem od července 2020, poté co se jej zřekl původní vývojář. Především na území Ruska a Evropy se funkce malwaru nebezpečně zdokonalily. Jsou schopné obejít dvoufaktorovou autentizaci (2FA) a malware obsahuje také funkce nástroje RAT (Remote Access Tool).

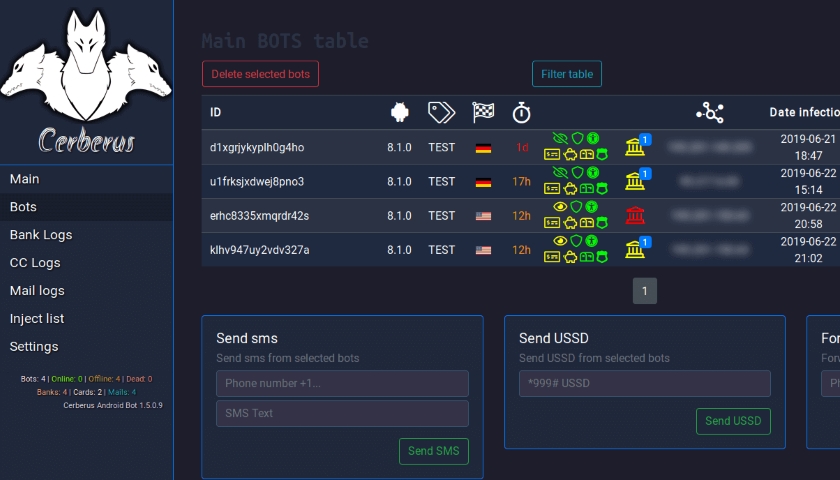

Cerberus je sofistikovaný bankovní malware pro Android, který byl prvně zaznamenán v létě 2019. K jeho aktivní distribuci došlo na řadě hackerských fór, kde byl k dispozici jako MaaS (Malware-as-a-Service). Nedávný únik zdrojového kódu (označovaný jako Cerberus v2) otevírá kyberzločincům nové široké možnosti, jak ohrozit bankovní sektor prostřednictvím zařízení s operačním systémem Android.

Přestože rusky mluvící vývojáři malwaru Cerberus v dubnu letošního roku definovali pro tento projekt novou vizi, došlo už v červenci k prvním aukcím zdrojového kódu, protože se vývojářský tým rozpadl. Z nejasných důvodů se později autoři rozhodli zpřístupnit zdrojový kód projektu prémiovým uživatelům oblíbeného ruskojazyčného hackerského fóra.

To mělo za následek okamžitý nárůst infekcí mobilních aplikací a pokusů o krádež financí uživatelů v Rusku a napříč Evropou. K malwaru se totiž dostávalo čím dál více kyberzločinců zcela zdarma. Sofistikovanost malwaru se přitom od zahájení své aktivity v roce 2019 neustále navyšuje. Připomíná tak podobný bankovní malware Anubis zaměřený na Android, který byl uveřejněn ke konci loňského roku.

Společnost nyní analyzuje druhou verzi malwaru, poté co získala publikovaný archiv obsahující zdrojový kód. Detailní analýza infrastruktury již odhalila schopnost malwaru tajně odesílat a krást SMS kódy, překrývat stránky online bankovnictví na míru vytvořenými stránkami a krást kódy 2FA včetně těch pocházejících od Google Authenticatoru. Mezi další funkce malwaru patří získání přístupu ke kreditní kartě a kontaktním údajům uživatele, přesměrovávání hovorů nebo manipulace s funkcemi mobilního zařízení prostřednictvím RAT funkcí.

Obrázek: anomali.com